Geschrieben von everflux am Juni 7th, 2007

Besser als Sex 😉

Ich habe den Resin J2EE Server getestet und stolperte dabei über einen (eigentlich kleinen) Bug, der mich fast verzweifeln ließ.

Dank der Hilfe von Stefan konnte das jedoch schnell als Kombination von „Bug“ und „falsche URL aufgerufen“ identifiziert werden. Als braver OpenSourceler hab ich dazu einen Bug bei Caucho eingestellt und eine halbe Stunde später war die Sache bereits erledigt.

Wow.

Geschrieben von everflux am Juni 5th, 2007

Google (einer der größten Suchmaschinenanbieter und auch als Datenkrake bekannt) schlampt wohl etwas mit der Sicherheit.

Ich habe zwar keine Ahnung, wie die Leute auf sowas kommen, aber offenbar hat Google selber geholfen eine ungesicherte Stelle bei Google aufzudecken. Wie Google-Blogoscoped berichtet, wurde im Google Index (der Suchmaschine) die URL eines Google-Dienstes gefunden, der nicht gut abgesichert war.

Ursprünglich hat Earl Grey über die Directory-Listing bzw. Directory-Traversal Lücke gebloggt, doch waren die Informationen sehr dürftig. Die Hacker Seite 0x00000 hat sich der Sache dann angenommen und stell ausführlichere Informationen zur Verfügung.

Die Lücke ist nichts weltbewegendes – man kann einfach denvon Google verwendeten Webserver dazu bewegen mehr Daten herzugeben als nur die vorgesehende von Google programmierte Oberfläche.

So kann man sehen, mit welchen Userdaten der Google-Dienst auf die (MySQL) Datenbank zugreift, und es lassen sich auch einzelne serverseitige Java Dateien herunterladen.

Inzwischen ist die Lücke wohl gestopft, sprich man erreicht unter dieser URL keine internen Daten von Google mehr.

Sollte es sich bei der ganzen Angelegenheit nicht um einen Fake oder Linkbait handeln, wovon ich mal ausgehe, dann macht das zumindest nachdenklich, wie ernst es Google mit der Sicherheit hält. Nachdem bereits einige offizielle Google-Blogs mit falschen Postings bestückt wurden, ist dies ein weiteres Indiz dafür, dass drigender Nachholbedarf bei dem Thema Sicherheit besteht.

Und das fängt bei ganz kleinen Dingen an, wie nicht benötigte Ports (in diesem Fall war es 8882) per Firewall dicht zu machen, und Passwörter mit höherer Sicherheit als „k00k00“ zu verwenden. Mal davon ganz zu schweigen, dass Passwörter nicht in prinzipiell von außen abrufbare Verzeichnisse gehören.

Geschrieben von everflux am Juni 4th, 2007

Das ist doch mal ein hammer guter Zug: Ich

schnapp mir einfach eine Domain, die mal für ein Projekt der

Bundesregierung gedient hat.

Vielleicht ist es auch nur eine Fehlkonfiguration oder ein Versehen

– man kann ja nie wissen, aber interessant ist es allemal, das

scheinbar genau das hier passiert ist:

http://www.gnupp.de/

der Verweis auf „sicherheit-im-internet“, dem Projekt des

Bundesministeriums für Wirtschaft und Arbeit (BMWA) und des

Bundesministeriums des Innern (BMI).

Nur lauscht auf der Domain inzwischen eine Firma, die Sicherheitslösungen anbietet. Und auch Internetdienstleistungen.

Mit Sicherheit gibts noch weitere Links darauf aus den Zeiten als das Projekt aktiv lief.

Google liefert es denn auch als einen der ersten Treffer bei der Anfrage „sicherheit im Internet“ – als Snippet erscheint (noch) „Ein Informationsdienst des Wirtschaftsministeriums, des Innenministeriums und des BSI zum Thema ‚Sicherheit im Internet‚ mit aufbereiteten Einführungen, …“

Na denn.

Geschrieben von everflux am Juni 4th, 2007

Das ist ja mal ein heißes Feature 🙂

Eigentlich wollte ich in dem Feed eines Blogs stöbern und war gerade zu faul die URL in meinen Bookmarks zu suchen. Also schwupps Google aufgemacht und da fällt mir ein neuer Aktionslink ins Auge: Neben „im Cache“ und „ähnliche Seiten“ kann ich mir jetzt noch „Notieren“ anwählen.

Wie kommts dazu?

Ich hatte mich vorher bei Google angemeldet um Analytics Daten anzuschauen. Und somit kann ich von den erweiterten Funktionen der personalisierten Suche profitieren.

Was ein Komfort!

Und das gibts im Tausch für das bißchen Privatsspähre…

Geschrieben von everflux am Juni 1st, 2007

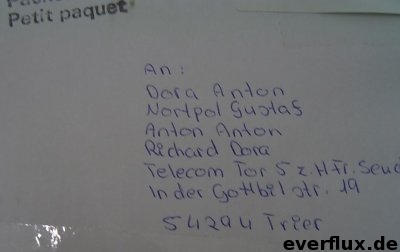

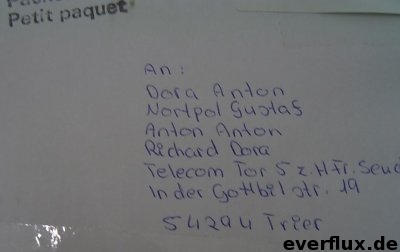

Um ganz sicher zu gehen, dass ein Paket korrekt an die Firma „Dangaard“ addressiert wird, wurde während eines Telefonates die Addresse buchstabiert.

Das Paket kam an.

Trotz der Addressierung.

Geschrieben von everflux am Juni 1st, 2007

Wieder einmal mußte ich feststellen, dass es „da draußen“ ziemlich asoziale Bot(betreiber) gibt. Heute hat id-search.org einen meiner Server ziemlich in die Knie gezwungen, um ein PhpBB Forum abzusaugen.

Dabei kamen bis zu zehn Anfragen pro Sekunde auf dem Server runter – robots.txt wurde „natürlich“ total ignoriert.

500 MB (reines HTML!) wurde auf diese Weise in kürzester Zeit abgesaugt.

Immerhin hat sich der bot identifiziert. Ich empfehle anderen möglicherweise Betroffenen den IP Block 74.52.0.0/15 und 66.90.64.0/18 zu sperrren. Der User-Agent ist

Mozilla/5.0 (compatible; IDBot/1.0; +http://www.id-search.org/bot.html

Man möchte garnicht wissen, wie es nach Version 1.0 mit dem Ding weiter geht.

Neue Kommentare